Il developer Mathieulh ha pubblicato sul PS3Devwiki un nuovo exploit nel processo di comunicazione che intercorre tra la Playstation 3 e la Playstation portatile (PSP).

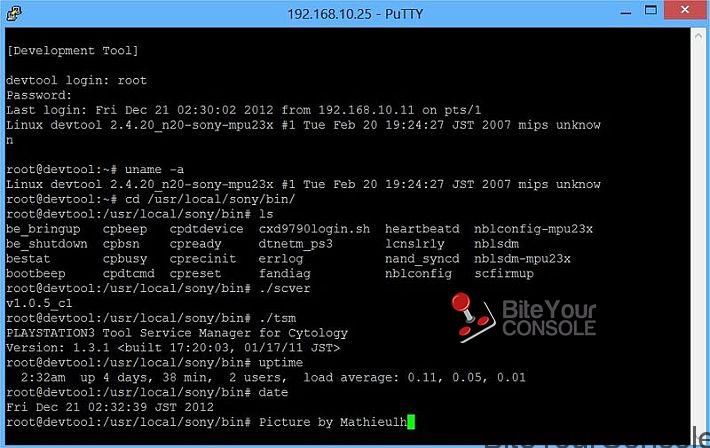

L’exploit dovrebbe permettere di decifrare e cifrare gli aggiornamenti del processore che si occupa di mettere in comunicazione le due console. Lo sviluppatore tra le tante spiegazioni in merito ha dichiarato di essere riuscito a ottenere l’accesso ai privilegi di root su MontaVista Linux.

Finally, we managed to boot petitboot for NOR, on DECR1400A.. Time to pwn bootloader. pic.twitter.com/1TLqEqb2LA

— Joon (@Joonie86) March 3, 2016

Anche il developer Joonie86 in un post su Twitter ci conferma il boot del petitboot NOR su console DECR1400A. Potrete leggere l’intera pubblicazione al seguente indirizzo.

![[Scena Wii U] Rilasciato NUSspli Lite v1.150](https://www.biteyourconsole.net/wp-content/uploads/NUSspli-238x178.webp)

![[Scena Wii U] Rilasciato NUSspli Lite v1.150](https://www.biteyourconsole.net/wp-content/uploads/NUSspli-100x75.webp)

![[Scena PS3] Rilasciato webMAN Mod v1.41.16](https://www.biteyourconsole.net/wp-content/uploads/banshee5.png)

![[Scena 3DS] Rilasciato Artic Base Server v1.0.1](https://www.biteyourconsole.net/wp-content/uploads/ArticBase-100x75.webp)

![[Scena PS3] Rilasciato Gamesonic Manager v3.45](https://www.biteyourconsole.net/wp-content/uploads/GameSonic-Manager-v1.70_2.jpg)

Scusate ma in questa maniera si riuscirà ad installare che anche nelle nuove ps3?

*cfw

Ciao @Jack123

Purtroppo no, in questo modo si riesce “solamente” a fare il dump del bootldr delle ps3 DECR.

Ok grazie per la risposta Nichi

In parole povere?

Io non mastico granché il linguaggio tecnico e possiedo una console aggiornata all’ultimo firmware ma con fw originale 3.57 se non sbaglio

Che impatto ha questo exploit sulla community?

L’exploit per il momento è oggetto di studio da parte dei developer, non ci conviene trarre conclusioni in merito, ma pare che possa essere utilizzato solo su alcuni tipi di console (DECR, conosciute come Debugging Station/DEX)

Quindi solo con determinate tipologie di console?

Perdona la mia totale ignoranza ma…cos’è la console DEX…c’è modo per capire se la mia console appartiene a questa ristretta categoria?

Queste console non sono le normali Fat e Slim che abbiamo noi, per farti capire meglio, questa è la console in questione:

An ok ora sto cominciando a capire

Io aspetto un improbabile cfw da tempi immemori e volevo subito appurare la situazione reale

A tal proposito volevo chiedere,dato mi sono perso i possibili ultimi avvenimenti,se c’è stato qualche movimento sulla scena o se esiste anche una remota possibilità che il cfw diventi realtà

salve a tutti ragazzi ho un problema enorme con la ps vita testing kit è scaduta l’attivazione la domanda è questa come faccio ad aggiornarla?

BE TUTTE LE PS3 SONO MODIFICABILI O CON IL DOWNGRADE NEL TUO CASO O CI METTI UN BEL ODE

non tutte possono fare il downgrade al 3.55