Il developer sleirsgoevy aggiorna nuovamente il Kernel Exploit PS4JB, in questi due giorni lo sviluppatore ha adattato il payload gdb_stub per l’uso dell’iniezione, aggiornato lo spoof al firmware 9.99 invece che 7.51 e introdotto il supporto per la libreria qXfer:libraries-svr4:read.

La libreria qXfer:libraries-svr4:read restituisce un documento XML che elenca le librerie caricate e i loro parametri del linker SVR4. Per ogni libreria sul target SVR4, vengono riportati i seguenti parametri:

- –

name, il nome file assoluto dal campol_namedistruct link_map. - –

lmcon indirizzostruct link_maputilizzata per l’accesso TLS (Thread Local Storage). - –

l_addr, lo spostamento come letto dal campol_addrdistruct link_map. Per le biblioteche pre-collegate questo non è un indirizzo di memoria assoluto. Si tratta di uno spostamento dell’indirizzo di memoria assoluto rispetto all’indirizzo a cui il file è stato pre-collegato durante il caricamento della libreria. - –

l_ld, che è l’indirizzo di memoria del segmentoPT_DYNAMIC.

Aggiungere i propri payload

miraldr.c carica 65536 byte all’indirizzo memorizzato nella variabile JS mira_blob nella memoria RWX e salta ad esso. A questo punto vengono applicate solo le patch minime (amd64_syscall, mmap, mprotect, kexec) (cioè il processo è ancora “sandbox”). Normalmente mira_blob contiene MiraLoader.

mira_blob_2_len byte a mira_blob_2 vengono inviati a 127.0.0.1:9021 in un thread in background. Se mira_blob contiene MiraLoader, verrà eseguito allo stesso modo ma con il patchset completo applicato e già jailbroken.

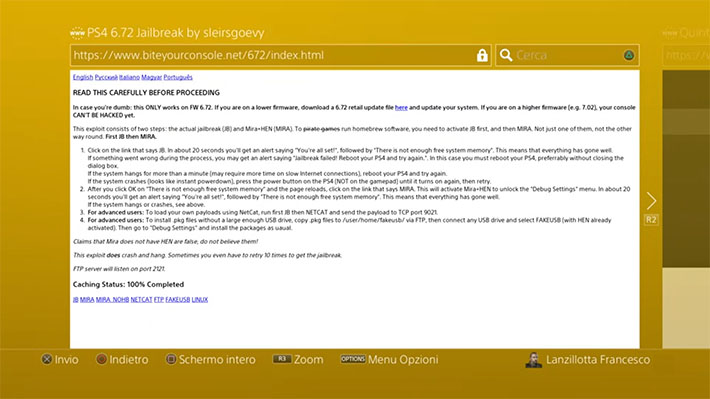

Per chi fosse interessato a provarlo, abbiamo aggiornato l’exploit che può essere raggiunto all’indirizzo https://www.biteyourconsole.net/672/index.html.

Questo exploit consiste in due passaggi: L’effettivo jailbreak (JB) e Mira + HEN (MIRA). Per i giochi pirata con software homebrew, devi prima attivare JB e poi MIRA. Non solo uno di loro, non viceversa. Prima JB poi MIRA.

- Fare clic sul collegamento che dice JB. In circa 20 secondi riceverai un avviso che dice

You're all set!, Seguito daThere is not enough free system memory. Ciò significa che tutto è andato bene. - Se qualcosa è andato storto durante il processo, potresti ricevere un avviso che dice

Jailbreak failed! Reboot your PS4 and try again. In questo caso è necessario riavviare la PS4, preferibilmente senza chiudere la finestra di dialogo. - Se il sistema si blocca per più di un minuto (potrebbe richiedere più tempo su connessioni Internet lente), riavviare la PS4 e riprovare.

- Se il sistema si arresta in modo anomalo (sembra uno spegnimento immediato), premere il pulsante di accensione su PS4 (NON il pulsante

sul gamepad) fino a quando non si riaccende, quindi riprovare.

sul gamepad) fino a quando non si riaccende, quindi riprovare. - Dopo aver fatto clic su OK su

There is not enough free system memorye la pagina viene ricaricata, fare clic sul collegamento che dice MIRA. Ciò attiverà Mira + HEN per sbloccare il menuDebug Settings. In circa 20 secondi riceverai un avviso che diceYou're all set!, Seguito daThere is not enough free system memory. Ciò significa che tutto è andato bene. - Se il sistema si blocca o si arresta in modo anomalo, vedere sopra.

- Per utenti esperti: Per caricare i propri payload utilizzando NetCat, eseguire prima

JBe poiNETCATe inviare il payload alla portaTCP 9021. - Per utenti esperti: Per installare file

.pkgsenza un’unità USB abbastanza grande, copiare i file.pkgin/user/home/fakeusb/via FTP, quindi collegare qualsiasi unità USB e selezionare FAKEUSB (con HEN già attivato). Quindi vai su “Debug Settings” e installa i pacchetti come al solito.

Questo exploit si blocca e si blocca. A volte devi anche riprovare 10 volte per ottenere il jailbreak.

MIRA_NOHB non è più necessario, poiché il bug è stato corretto a monte.

Il server FTP ascolterà sulla porta 2121.

Fonte: github.com

![[Scena PS4] Rilasciato PPPwnUI 3.30a Mod by Aldostools](https://www.biteyourconsole.net/wp-content/uploads/PPPwnUI1-1-238x178.webp)

![[Scena PS4] Rilasciato PPPwnUI 3.30a Mod by Aldostools](https://www.biteyourconsole.net/wp-content/uploads/PPPwnUI1-1-100x75.webp)

![[Scena PS Vita] Rilasciato World of Goo Vita v1.2](https://www.biteyourconsole.net/wp-content/uploads/WorldofGoo-1-100x75.jpg)

![[Scena PS5] Il developer SpecterDev conferma, la console PlayStation 5 è compromessa sul firmware 4.03](https://www.biteyourconsole.net/wp-content/uploads/DebugSettings-100x75.webp)