Il developer SKGleba aggiorna henlo-bootstrap ribattezzandolo henlo_jb, uno dei primi framework a sfruttare l’exploit henlo per l’installazione di Henkaku e VitaDeploy su console PlayStation Vita e PlayStation TV.

La catena di exploit henlo utilizza una vulnerabilità nel Webkit come punto di ingresso e uno nel kernel, più simile a h-encore, anche se quest’ultimo sfrutterebbe un exploit nei salvataggi di stato di un gioco.

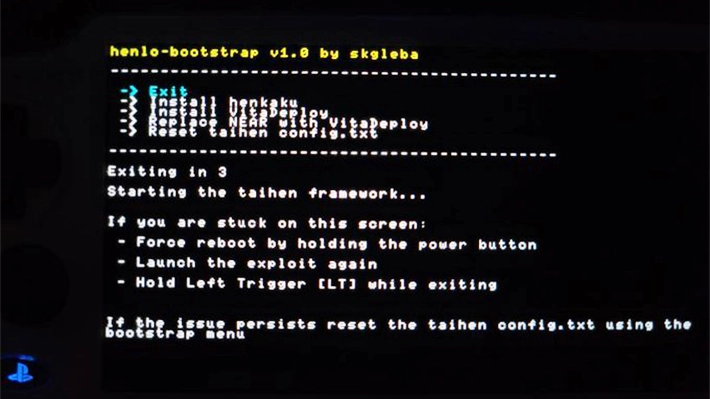

Updated henlo_jb to v1.0

Changelog:

– Added instructions for when exiting would freeze the console (caused by plugins)

– Removed debug logging

– Minor UI tweaks

– Added build/deploy scripts to the repo

On vita – https://t.co/CGrR2TnrsI

Github link: https://t.co/5gjYMkSEHI pic.twitter.com/vMsZc2LAqK— SKGleba (@skgleba) December 30, 2022

Le istruzioni per la correzione del blocco vengono visualizzate dopo il conto alla rovescia di 3 secondi e prima di avviare taihen. Quindi in circostanze normali non sarà possibile visualizzarlo o si riuscirà ad intravedere un breve flash prima che il bootstrap esca nella LiveArea.

Installazione

- Visitare semplicemente la pagina deploy.psp2.dev utilizzando il browser web della console Playstation Vita o PlayStation TV.

Changelog

- Aggiunte istruzioni per quando l’uscita bloccherebbe la console (causata dai plugin).

- Registrazione di debug rimossa.

- Piccole modifiche all’interfaccia utente.

- Aggiunti script build/deploy alla repository.

Fonte: twitter.com

![[Scena PS4] Rilasciato PPPwnUI 3.30a Mod by Aldostools](https://www.biteyourconsole.net/wp-content/uploads/PPPwnUI1-1-238x178.webp)

![[Scena PS4] Rilasciato PPPwnUI 3.30a Mod by Aldostools](https://www.biteyourconsole.net/wp-content/uploads/PPPwnUI1-1-100x75.webp)

![[Scena PS3] Rilasciato: UMSBuilder 1.6](https://www.biteyourconsole.net/wp-content/uploads/media.jpg)

![[Scena Xbox] Gli emulatori nella modalità retail su console Xbox One e Series X/S potrebbero ritornare presto operativi](https://www.biteyourconsole.net/wp-content/uploads/XboxSeriesEmu-100x75.webp)