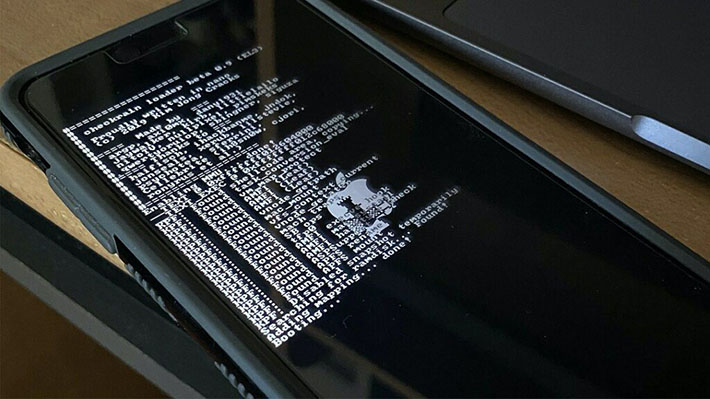

Pubblicato un nuovo aggiornamento beta di Checkra1n, ora con supporto per il jailbreak di iOS 14 su dispositivi dotati di SoC a9-A9X e inferiore. Purtroppo al momento i dispositivi A10 non sono supportati.

Checkra1n ci permette di eseguire il jailbreak di tutti i dispositivi iOS dotati di SoC Bionic A5~A11 (dall’iPhone 4S all’iPhone X, iPhone 8 e iPhone 8 Plus) attraverso l’exploit nel BootROM checkm8.

checkra1n 0.11.0 is now available, adding support for iOS 14 on A9(X) devices and below.

A10 devices and above NOT SUPPORTED YET, read our statement 👇https://t.co/SIjT4PeZEX

— checkra1n (@checkra1n) September 22, 2020

Questo exploit si configura come la vulnerabilità più grande che sia mai stata scoperta fino ad oggi, dopo la pubblicazione dell’ultimo exploit sempre nel BootROM su iPhone 4 (SoC A4).

Il tool permette di eseguire il jailbreak di qualsiasi versione del firmware, questo perché sfrutta una vulnerabilità che si trova fisicamente nell’hardware del dispositivo.

Ma come funziona realmente un exploit nel BootROM? In Parole molto semplici, il BootROM è il primo codice che viene caricato dopo l’accensione del dispositivo, questo tipo di exploit, come abbiamo già evidenziato, non può essere corretto in alcun modo via software.

L’unico modo per Apple sarebbe richiamare indietro tutti i device in commercio e sostituire l’hardware, una cosa impensabile e assai dispendiosa.

Questo significa che tutti i dispositivi compatibili potranno eseguire il jailbreak a vita, su tutte le versioni di iOS presenti e future.

Vantaggi

Checkra1n non è solo un semplice jailbreak, ma permette di apportare modifiche approfondite al sistema, come ad esempio:

- Flashare un firmware personalizzato.

- Eseguire un aggiornamento o un downgrade senza i BLOB SHSH.

- Dual-boot di diversi sistemi operativi iOS sullo stesso dispositivo.

- Progettare al meglio le utility di bypass DRM per il rilevamento del jailbreak, ecc..

- Tempo di attività stabile rispetto ad altri strumenti.

Svantaggi

Nonostante tutti i suoi vantaggi, checkra1n lamenta comunque alcuni difetti:

- Compatibilità: Questo è un grosso problema per chiunque desideri utilizzare lo strumento su di un dispositivo moderno. Difatti checkra1n non è compatibile con i dispositivi rilasciati dopo l’iPhone X (chip A11 Bionic) e non offrirà mai supporto per loro (leggere attentamente la sezione sulla compatibilità prima di provare a eseguire il jailbreak del dispositivo).

- Il re-jailbreaking è un ostacolo: checkra1n è un’utility semi- vincolata e, di conseguenza, richiede la connessione al computer ogni volta che si desidera avviare lo stato di jailbreak. Se si riavvia il dispositivo senza avere accesso a un computer o laptop con il software del jailbreak, non sarà possibile effettuare il jailbreak.

- Supporto del sistema operativo:

Al momento della stesura di questo post, la compatibilità di questa utility rimane limitata ai soli utenti macOS. Se hai un PC Windows oLinux, puoi aspettare futuri aggiornamenti o installare Hackintosh. L’esecuzione di una macOS VM (Virtual Machine) sul tuo computer o laptop utilizzando Virtual Machine o altri software hypervisor NON eseguirà correttamente il payload. - Cessazione degli aggiornamenti: Apple potrebbe smettere del tutto di offrire aggiornamenti per i dispositivi interessati al fine di proteggere gli utenti. Sembra inverosimile in questo momento ma Apple potrebbe usarlo come stratagemma per indurre gli utenti ad acquistare dispositivi nuovi (e costosi) non vulnerabili all’exploit checkm8.

Dispositivi interessati

SoC A5

- iPhone 4S

- iPad 2

- iPad Mini

- iPod Touch (5a generazione)

- Apple TV

SoC A6

- iPhone 5

- iPhone 5C

SoC A6X

- iPad (4a generazione)

SoC A7

- iPhone 5S

- iPad Air

- iPad Mini 2

- iPad Mini 3

SoC A8

- iPhone 6

- iPhone 6 Plus

- iPad mini 4

- iPod touch (6a generazione)

- Apple TV HD

SoC A8X

- iPad Air 2a generazione

SoC A9

- iPhone 6S

- iPhone 6S Plus

- iPhone SE

- iPad 5a generazione

SoC A9X

- iPad Pro (9,7 pollici)

- iPad Pro 1a generazione

SoC A10 FUSION

- iPhone 7*

- iPhone 7 Plus*

- iPad (2018) 6a generazione*

- iPod touch (2019) 7a generazione*

- iPad (2019) 7a generazione*

SoC A10X FUSION

- iPad Pro da 10,5 pollici (2017)*

- iPad Pro da 12,9 pollici (2017) di seconda generazione*

- Apple TV 4K*

SoC A11 BIONIC

- iPhone 8*

- iPhone 8 Plus*

- iPhone X*

[stextbox id=’alert’]Importante: Il supporto per iPhone 5S, iPad Mini 2, iPad Mini 3 e iPad Air è sperimentale a partire dalla versione Beta 0.9, mentre iPad Air 2, iPad 5a generazione e iPad Pro 1a generazione non sono ancora supportati.[/stextbox]

[stextbox id=’info’]Nota: Il jailbreak di iOS 14 non supporta ancora SoC A10, A10X e A11.[/stextbox]

Firmware supportati

- iOS 12

- iOS 12.3

- iOS 12.3.1

- iOS 12.4

- iOS 12.4.1

- iOS 12.4.2

- iOS 12.4.3

- IOS 13

- iOS 13.0

- iOS 13.1.1

- iOS 13.1.2

- iOS 13.1.3

- iOS 13.2

- iOS 13.2.1

- iOS 13.2.2

- iOS 13.2.3

- iOS 13.3

- iOS 13.4

- iOS 13.4.1

- iOS 14 NEW!!

Requisiti

- Un computer con Linux/macOS Catalina o versioni precedenti.

- Un dispositivo Apple compatibile.

- Firmware iOS 12.3~13.4.1.

Guida MacOS

Come prima cosa dovremo andare a impostare il computer, seguite scrupolosamente tutti i passaggi descritti di seguito:

- Scaricare l’applicazione di jailbreak di checkra1n per il proprio sistema operativo.

- Al termine del download, trascinare e rilasciare il file nella cartella Applicazioni su macOS.

- Aprire la cartella Applicazioni su macOS e assicurarsi che l’app per il jailbreak sia presente al suo interno.

- Fare clic con il pulsante destro del mouse sull’app Checkra1n per eseguirla.

- Il computer ora visualizzerà un messaggio di sicurezza prima di provare ad aprirlo. Fai clic su Apri.

- Collegare l’iPhone o l’iPad al computer. Prima di procedere, assicurarsi di NON utilizzare il dispositivo principale. Si consiglia vivamente di eseguire questo strumento su un dispositivo secondario o di riserva, purché lo strumento sia in fase di sviluppo beta.

- Il dispositivo ora richiederà di “fidarsi” del computer prima di stabilire la connessione. Tocca Affidabilità e inserisci il passcode normale nella schermata del passcode.

- Tornare all’utility di jailbreak scaricata e installata poco sopra.

- Assicuratevi che riconosca il dispositivo in modalità connessa e visualizzi il suo ECID.

- Toccare Avanti per mettere il dispositivo in modalità di ripristino al fine di prevenire la corruzione del file system tramite un hard reset.

- Attivare il dispositivo in modalità DFU seguendo le istruzioni visualizzate sullo schermo. Ricordate che il processo di exploit si bloccherà nella schermata “In attesa di dispositivi DFU” se non imposti correttamente il dispositivo in modalità DFU.

[stextbox id=’info’]Tieni premuti i pulsanti Home + Sospensione se possiedi un dispositivo iPhone 6s o precedente. Nel caso di iPhone 7 o 7 plus, tenere premuti i pulsanti Home + Volume giù. Per iPhone X, tenere premuti sia i pulsanti di aumento del volume che di riduzione del volume insieme al pulsante di sospensione/riattivazione.[/stextbox]

- Attendere che lo strumento fornisca il payload dell’exploit sul dispositivo. Lascia che lo strumento faccia il suo lavoro anche se sembra bloccato ovunque durante il processo. NON scollegare il dispositivo fino al termine. Questo non dovrebbe richiedere più di 10-15 secondi.

- Quando lo strumento visualizza il messaggio “All Done”, toccare Done per uscire dall’app.

Questo è tutto! Il dispositivo ora è completamente jailbreakkato! Ora puoi disconnettere in sicurezza il dispositivo dal tuo computer o laptop.

Guida Linux

Esiste più di una build di checkra1n per diverse combinazioni di sistemi operativi e architetture. Scegli la più adatta:

Per distribuzioni basate su Debian (Ubuntu, Linux Mint, ecc..).

Il metodo di installazione raccomandato da sistemi basati su Debian è la repository APT. Ciò consente aggiornamenti più semplici e una più facile gestione dell’app checkra1n.

Utilizzando la repository:

- Aggiungere la repository APT:

echo "deb https://assets.checkra.in/debian /" | sudo tee -a /etc/apt/sources.list

- Aggiungere la chiave pubblica:

sudo apt-key adv --fetch-keys https://assets.checkra.in/debian/archive.key

sudo apt update

- Installare alla fine il pacchetto checkra1n.

Installare un gestore dei pacchetti

- Spostatevi nella schermata principale del dispositivo e aprite l’app Checkra1n Loader. L’app Loader è un’applicazione speciale che ti permette di installare un gestore dei pacchetti.

- Selezionare Cydia dall’elenco del gestore pacchetti e toccare Install Cydia per avviare l’installazione. Questo processo potrebbe richiedere 2-3 minuti a seconda della velocità della connessione Internet.

- Al termine dell’installazione, eseguire Cydia dalla schermata principale.

Sviluppo futuro

Sebbene checkra1n sia uno strumento di jailbreak completo in sé e per sé, il team di sviluppo ha diversi piani ancora in serbo. Ecco cosa puoi aspettarti in futuro:

- Trasformare lo strumento in una versione iOS di Clover.

- Caricamento dell’estensione del kernel all’avvio personalizzato.

- Supporto per più gestori di pacchetti come Sileo , Installer e Zebra.

- Supporto per sistemi operativi Windows e

Linux. - Estendere la compatibili con tutti gli altri dispositivi.

- Avvio doppio di due diverse versioni del sistema operativo iOS.

- Eseguire il sistema operativo Linux su iPhone.

Changelog

Cosa ce di nuovo

Cambiamenti evidenziati

- Supporto ufficiale per iOS 12.0 – 13.7

- Supporto ufficiale per iOS/tvOS 14.0 (A8(X) -A9(X) con iOS e iPadOS; tutti i dispositivi tvOS sono supportati).

- Supporto ufficiale per le schede breakout 4K di Apple TV (standard e avanzate).

Correzioni di bug

- Corretto un problema con lo strumento di ricerca delle patch del kernel userland che impediva il salvataggio dei flag checkra1n e l’esportazione delle informazioni del kernel utilizzate dagli sviluppatori su tfp0, interessando i dispositivi con iOS 13.6 e versioni successive.

- L’app ora può essere avviata da DMG su macOS.

- Demotion ora funziona su Linux.

- Corretto l’errore -20 per Apple TV 4K abilitando USB su breakout standard v1.x.

Altre modifiche

- Supporto parziale di bridgeOS (solo CLI, vedere sotto “Problemi noti”).

- PongoOS è passato a Darwin ABI.

- Migliorato il patchset kernel patch finder.

- Migliorata la strategia di avvio/aggancio.

- Patch di sblocco NVRAM (per root).

- Patch dyld.

- Rimosse le restrizioni della piattaforma Mach-o (i binari iOS ora possono essere eseguiti su tvOS/bridgeOS e viceversa).

- Riduce in modo significativo le dimensioni della build checkra1n.

- Rimosso il bug reporter di macOS.

Problemi noti

- L’exploit potrebbe non funzionare in modo affidabile su alcuni dispositivi, come Raspberry Pi Zero e Raspberry Pi 3.

- La build della GUI di Linux quando si utilizza la modalità CLI non supporta l’asserzione automatica della modalità DFU sulle schede breakout 4k avanzate di Apple TV.

- bridgeOS:

- Potrebbe essere necessario ricollegare il dispositivo dopo lo sfruttamento per il caricamento bootstrap.

- Non appena macOS si avvia, subentrerà alla connessione USB e non consentirà la comunicazione.

Piattaforme non supportate

- Questa beta è disponibile solo per macOS e Linux. Sono in corso lavori per supportare Windows, che verrà aggiunto in una versione successiva.

Gestori di pacchetti

- Al momento, checkra1n supporta solo l’installazione di Cydia. Il supporto per altri gestori di pacchetti, inclusi Zebra e Installer, sarà presto disponibile ed è previsto nelle prossime settimane.

[stextbox id=’warning’]Importante: Questa versione è una beta preview e come tale non deve essere installata su di un dispositivo principale. Raccomandiamo vivamente di procedere con cautela.[/stextbox]

Download: Checkra1n v0.11.0 Beta (MacOS)

SHA256: d4def982494bc0b99c6df57dc94338c205902aaa8949e9ae046812ed57743ccb

Download: Checkra1n v0.11.0 Beta (Linux CLI, x86_64)

SHA256: fa08102ba978746ff38fc4c1a0d2e8f231c2cbf79c7ef6d7b504e4683a5b7d05

Download: Checkra1n v0.11.0 Beta (Linux CLI, arm)

SHA256: d751f4b245bd4071c571654607ca4058e9e7dc4a5fa30639024b6067eebf5c3b

Download: Checkra1n v0.11.0 Beta (Linux CLI, arm64)

SHA256: b48774e5d240ce192016a3fa97df7ef855220576f0704c83ed627d092cb2e224

Download: Checkra1n v0.11.0 Beta (Linux CLI, i486)

SHA256: 6f3885184dbdb5af4fec8c57e5684f914b9838ce7d6f78db5e9d2687d741b8f1

Fonte: yalujailbreak.net

Fonte²: checkra.in

![[Scena PS4] Rilasciato PPPwnUI 3.30a Mod by Aldostools](https://www.biteyourconsole.net/wp-content/uploads/PPPwnUI1-1-238x178.webp)

![[Scena PS4] Rilasciato PPPwnUI 3.30a Mod by Aldostools](https://www.biteyourconsole.net/wp-content/uploads/PPPwnUI1-1-100x75.webp)