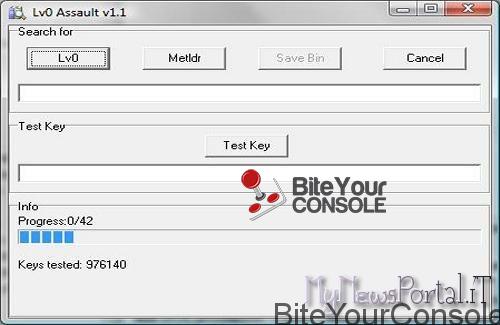

La notizia ci arriva direttamente da ps3news , un utente spagnolo che porta il nome di “Calandra” ha rilasciato un’applicazione per trovare le chiavi decriptate del Lv0 della PS3, il programma si chiama “PS3 Lv0 Assault”.

Vi diciamo subito che non è tutto oro quel che luccica, infatti lo stesso sviluppatore ci tiene a precisare che l’applicazione è un’utile strumento per tutti gli sviluppatori in cerca di nuove chiavi Lv0, ma il risultato è molto difficile da ottenere.

Andiamo a vedere le parole dell’artefice dell’homebrew.

LV0 assault is an application that uses the contents of any file type to search for valid cryptographic keys to decrypt files encrypted with keys LV0 metldr * or *.

What it does:

The operation of this program is not based on the use of the techniques of “brute force” is limited to just keep trying all possible keys of 32 bytes that can be found in a file.

We can get:

If by chance the key LV0 appear in theory you could decrypt the file LV0 content updates and versions higher than 3.56 contain changes which in turn contain the long-awaited keys.

That does not do:

- It is used to decrypt any file type.

- It serves to create any CFW.

- There used to play GT5 and to play for PSN.

Notes:

If we find the key delv0 ideally, the most dense file-level data as possible, these files are those that are compressed or encrypted. It is also very useful for finding keys if you have memory dumps from the localstore.

It should be clear that it is extremely difficult and unlikely to get the key LV0 by this method, but it’s better than sitting in front of the screen waiting for the prophet down the mountain with the solution to your problems. The more people looking the better.

This program is experimental and is based on a complete utility that I used some time to locate and catalog keys. There are more explanations in the file “readme” that comes with the program and contact addresses.

How to use:

Click on menu “search for” select the lv0 to find lv0 key, metldr to find metldr key.

Thanks to:

Al the ps3devwiki contributors, Team Fail0verflow, Kakarotoks, at all of them for share their knowledges

Last of all, execuse me a lot for my bad english.

Regards, Calantra.

Il funzionamento dell’applicazione non è basato sulla forzatura dei file decriptati, ma andrebbe a decifrare quei file di piccole dimensioni presenti nel file scelto. Come vi dicevamo il risultato non è sicuro, ma se il programma riuscisse a scovare il Lv0 di un qualche firmware superiori al 3.56, sarebbe possibile lavorare su quei file per poter ottenere qualcosa di concreto.

Calandra precisa che l’homebrew non può decriptare qualsiasi file, che non può creare CFW (naturalmente) e non serve per poter utilizzare il live della PS3.

Il funzionamento, come possiamo vedere dall’interfaccia, è molto semplice, basta prendere il file da decriptare e attendere che il programma possa darci qualche risultato valido.

In conclusione dobbiamo ringraziare lo sviluppatore per aver creato tale strumento con la speranza che possa riuscire a decriptare file importanti per un futuro progetto sulla scena PS3.

![[Scena PS3] Rilasciato irisMAN v4.91.1 ora con exFAT Manager aggiornato alla versione 0.9](https://www.biteyourconsole.net/wp-content/uploads/IRISMAN-1.jpg)

![[Scena PS3] Rilasciato Simple File Manager MOD v0.9](https://www.biteyourconsole.net/wp-content/uploads/SimpleFileManager2-238x178.webp)

![[Scena NDS/3DS] Rilasciato uxnds v0.5.2](https://www.biteyourconsole.net/wp-content/uploads/UXNDS-100x75.jpg)

![[Scena PS4] Rilasciato PPPwnUI 3.30a Mod by Aldostools](https://www.biteyourconsole.net/wp-content/uploads/PPPwnUI1-1-100x75.webp)

![[Scena Ps3] Disponibile da poche ore la demo di Beyond: Two Souls](https://www.biteyourconsole.net/wp-content/uploads/images53.jpg)

![[Scena PS3] Fuse: FIX CFW 3.41/3.55 By Opoisso893](https://www.biteyourconsole.net/wp-content/uploads/Fuse-18-minute-Gameplay-Walkthrough-video11.jpg)