Pubblicato un rapido aggiornamento di DroidPPPwn, l’app Android sviluppata dal developer deviato ci permette di eseguire l’exploit PPPwn su console PlayStation 4 utilizzando uno smartphone.

L’aggiornamento ha modificato il metodo di riconoscimento dell’architettura del dispositivo, che dava risultati errati su alcuni sistemi più vecchi.

Inoltre, è stato aggiunto un ulteriore binario per armv7 a 32 bit, con versioni per Android 4.4 (costruito con libc condivisa) e per armv7l/armv8l su Android 5.0+ (collegato staticamente).

Tutti gli altri binari sono stati ricompilati con collegamento statico reale, correggendo un errore nella versione precedente. Infine, sono stati apportati alcuni miglioramenti minori.

Funzionalità principali

- Compatibilità con Vari Firmware: Per i firmware 9.00, 10.00, 10.01, 11.00, il file

stage2.binè costruito dalla repository di Sistr0, permettendo il caricamento di payload personalizzati come GoldHEN. Per gli altri firmware,stage2.binè costruito dal codice originale di PPPwn, attualmente limitato a un proof-of-concept che stampa “PPPwned” sulla PS4. - Possibilità di caricare Stage2.bin personalizzati: Gli utenti possono utilizzare il proprio

stage2.binposizionandolo nella cartella principale della scheda SD tramite il comandopush stage2.bin /sdcard/.

Requisiti

- Uno smartphone Android recente con permessi di root che supporta OTG.

- Un cavo o adattatore USB OTG.

- Un adattatore Ethernet USB.

- Un cavo Ethernet.

Istruzioni

- Scaricare l’ultima release dalla repository e installarla sul proprio smartphone Android.

- Configurare la connessione Ethernet sulla PS4 seguendo le istruzioni originali di PPPwn.

- Avviare l’applicazione DroidPPPwn e selezionare il firmware della PS4.

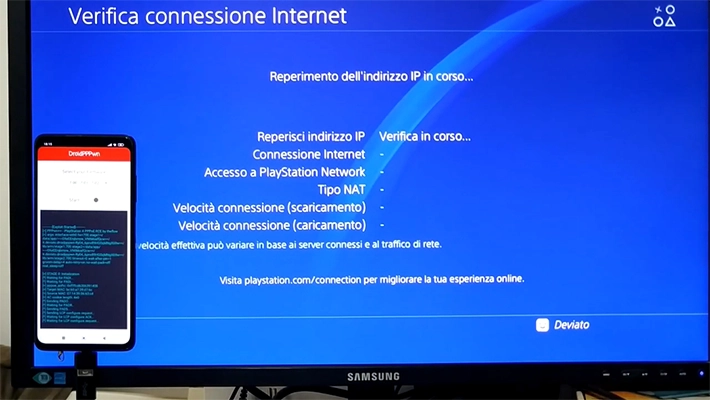

- Premere il pulsante Start sull’app e contemporaneamente il pulsante

sul controller quando si è sulla schermata di Test Internet Connection.

sul controller quando si è sulla schermata di Test Internet Connection. - Attendere che l’exploit raggiunga lo stage 4 e che il messaggio venga stampato sul monitor.

- Se l’exploit fallisce, premere di nuovo il pulsante Start per fermarlo e ripetere l’ultimo passaggio.

Changelog

- Modificato il metodo di riconoscimento dell’architettura del dispositivo, che dava risultati errati su alcuni sistemi più vecchi.

- Aggiunto un ulteriore binario per armv7 a 32 bit: uno per Android 4.4 costruito con libc condivisa e uno per armv7l/armv8l per Android 5.0+, collegato staticamente.

- Ricompilati tutti gli altri binari con collegamento statico reale (c’era un errore nella versione precedente).

- Apportati alcuni miglioramenti minori.

Download: DroidPPPwn v1.2.1

Download: Source code DroidPPPwn v1.2.1

Fonte: github.com

![[Scena PS4] Rilasciato PPPwnUI 3.30a Mod by Aldostools](https://www.biteyourconsole.net/wp-content/uploads/PPPwnUI1-1-238x178.webp)

![[Scena PS4] Rilasciato PPPwnUI 3.30a Mod by Aldostools](https://www.biteyourconsole.net/wp-content/uploads/PPPwnUI1-1-100x75.webp)

![[Scena Mobile] Rilasciato Final Fantasy Portal App](https://www.biteyourconsole.net/wp-content/uploads/Final-Fantasy-Portal-App-Android.jpg)