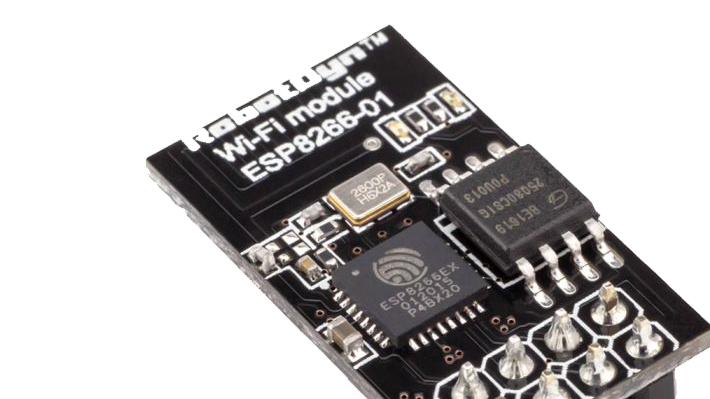

Era un bel po’ di tempo che non avevamo più notizie da parte del developer Al-Azif, e dopo l’aggiornamento di PS4 Exploit Host pubblicato solo pochi giorni fa, arriva allo scoperto una sorta di modchip, che rispecchia in parte i metodi ESP8266 esistenti.

Il PCB personalizzato, dalle dimensioni veramente ridotte (circa 25 mm*18 mm*4 mm) può essere installato con facilità all’interno della maggior parte delle console.

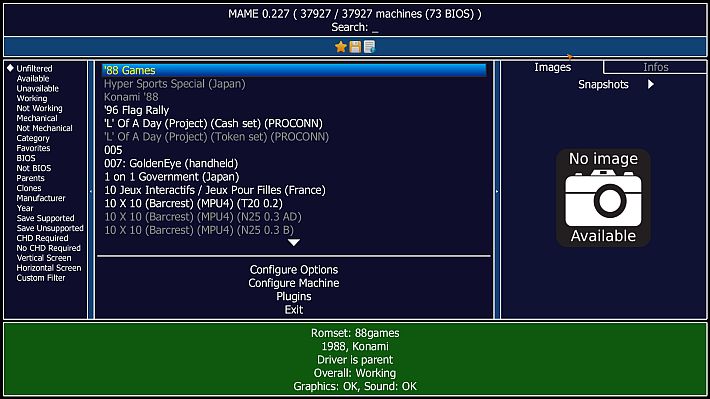

Il dispositivo alla fine ci permetterà di creare una propria rete dove poter eseguire la connessione (senza accesso ad internet), connettersi ad una rete esistente (funziona esattamente come PS4 Exploit Host) o creare un bridge (abilitando l’accesso ad Internet tramite il dispositivo).

Il front-end può essere regolato attraverso una pagina web, somiglia in parte a PS4 Exploit Host da dove è possibile regolare gran parte delle funzioni. Qui potrete vedere una demo (non aggiornata) del pannello di controllo.

Caratteristiche

- Permette di controllare il dispositivo dal tuo telefono/computer tramite Bluetooth/Wifi.

- Libreria API aperta per gli sviluppatori che saranno in grado di interagire/controllare il dispositivo.

- Premere i pulsanti fisici sulla console.

- Visualizza/scarica i dati UART.

- Aggiunge, scarica o elimina gli exploit con un solo clic del mouse.

- Tipo di file personalizzato (comprime gli exploit in un singolo file da installare/condividere).

- Supporta entrambi i payload Bin e JS.

- Include l’applicazione per comprimere/estrarre questi file.

- Questo è per risparmiare spazio e aggiungere alla facilità d’uso.

- Aggiornamenti del firmware basati sul Web per questo dispositivo (non è necessario alcun accesso fisico al dispositivo per aggiornarlo).

- Utilizzo di base senza saldatura (nessun pulsante o UART).

- Una funzione segreta che verrà rivelata solo dopo aver funzionato al 100%. Se fai un po’ di snooping sul PCB potresti essere in grado di indovinarlo.

Informazioni hardware

- Porta USB-C (pinout personalizzato per l’installazione interna, ma è sufficiente eseguire l’alimentazione USB).

- Scheda SD per memorizzare gli exploit (GB contro 3MB).

- Utente espandibile.

- Custodia personalizzata per uso esterno (Extender per trasformare una USB-C femmina in USB-A maschio).

Processo di test

- Test del software con schede di sviluppo ESP (8266/32).

- Terminare le schede PCB prototipo.

- Inviare le schede prototipo. Sarà una piccola partita, circa 10 schede.

- Software “Fine”, ottenere feedback, effettuare revisioni al PCB, se necessario.

- Primo lotto di schede v1.0. (L’attuale distinta base mette PCB al costo di 10 dollari a seconda dell’interesse, se gli ordini aumenteranno,il prezzo della PCB potrebbe diminuire).

Note per i Beta Tester

La PCB attualmente funziona utilizzando solo le API, e mentre la maggior parte delle caratteristiche sono state portate a termine, lo stesso non si può dire del controller bluetooth e del pannello di amministrazione HTML+JS. Lo sviluppatore è alla ricerca di tester, se siete interessati potrete contattarlo su Twitter o Discord.

Per far parte del primo processo di test è sufficiente una certa familiarità con il processo degli exploit e familiarità con la scheda ESP (essere in grado di utilizzare il logger seriale e il firmware del flash).

![[Scena PS4] Rilasciato PS4 Xplorer Beta v1.6](https://www.biteyourconsole.net/wp-content/uploads/PS4Xplorer.jpg)

![[Scena NDS/2DS/3DS] Rilasciato nds-bootstrap v1.5.4](https://www.biteyourconsole.net/wp-content/uploads/NDSBOOTSTRAP.jpg)

Da quello che ho capito simula una sorta di rete locale o intranet, sbaglio?

Appunto è inutile.. basta un esp e non devi nemmeno smontare ne saldare

esp??

comunque dicono che non servono saldature leggi bene. anche se è completamente inutile.

Tanto hanno fixato tutto con il 5.53!Tanti Saluti!