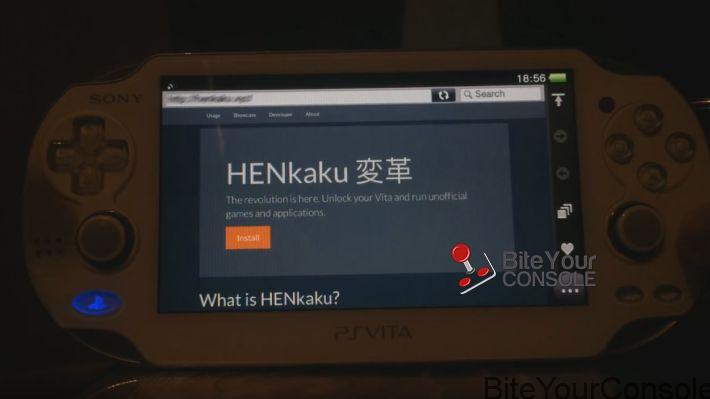

Il developer Yifan Lu soddisfatto del successo dell’exploit HENkaku con oltre 100 mila installazioni uniche ha riportato la terza revisione del progetto che ora integra lo spoof al firmware 3.61 permettendoci di collegare la console portatile al Playstation Network.

La seconda revisione rilasciata solo pochi giorni più tardi, il 3 agosto ha riportato il supporto Dynarec (dynamic recompilation), una caratteristica che permette di ricompilare una parte del programma durante la sua esecuzione, utile per far girare al meglio delle loro possibilità i vari emulatori.

L’aggiornamento già disponibile si renderà esecutivo alla prossima attivazione online dell’exploit HENkaku, tenete a mente che se utilizzate una soluzione offline dovrete aggiornare i payload attraverso il codice sorgente.

Un’altra caratteristica importante vede il blocco di alcuni indirizzi Sony legati all’aggiornamento del firmware, ora se si prova ad aggiornare accidentalmente al firmware 3.61 ci viene restituito un errore.

Changelog

- Spoof PSN: Da oggi gli utenti che attivano l’exploit HENkaku potranno accedere al Playstation Network senza aggiornare la console portatile al firmware 3.61.

- Supporto sicuro per gli homebrew: Ora i developer di scena potranno scegliere di contrassegnare i loro homebrew come “safe” (sicuri), e non avranno accesso alle API limitate. Si raccomanda agli sviluppatori che non utilizzano tali funzioni di aggiornare i propri pacchetti come sicuri.

- VitaShell v0.8: Potrete leggere le note di rilascio al seguente indirizzo.

- Stringa di versione: Un richiamo ai giorni della PSP dove ogni mod cambiava la stringa sulla versione del sistema. Ora anche dopo l’installazione dell’exploit HENkaku potrete visionare la versione installata, questo servirà a fornire un supporto migliore agli utenti.

- Blocco degli aggiornamenti: In modalità HENkaku sono stati bloccati i server ufficiali utilizzati per aggiornare il firmware. In questo modo non sarà possibile installare accidentalmente il firmware 3.61 (e il download non potrà avvenire nemmeno in background, indipendentemente dalle impostazioni).

Spoof PSN

Lo sviluppatore Yifan Lu rammenta come lo spoof su Playstation Vita potrebbe indurre Sony a bannare gli account che ne farebbero uso, prestate dunque particolare attenzione.

Lo spoof al PSN e solo una soluzione temporanea, fino al prossimo aggiornamento del firmware, assicuratevi di acquistare e scaricare i giochi desiderati e aggiornare le licenze per PS+ ora che è ancora possibile.

Safe homebrew

HENkaku offre agli sviluppatori l’accesso alle API pubbliche (le stesse API utilizzate dai team con licenza in grado di sviluppare giochi per conto di Sony), le API private (API nascoste che possono essere utilizzate dagli sviluppatori autorizzati in futuro), e le API limitate (API utilizzate internamente dal sistema operativo).

Proprio quest’ultime, le API limitate permettono di avere un accesso completo al sistema operativo (vedi ad esempio RegistryEditor che permette agli utenti di accedere alle impostazioni di sistema nascoste che fanno uso delle API limitate).

Le API limitate potrebbero anche permettere agli sviluppatori malintenzionati di realizzare homebrew ingannevoli che sarebbero in grado di formattare la memory stick a vostra insaputa.

Ora con il nuovo aggiornamento di HENkaku gli sviluppatori potranno sostenere come le loro applicazioni risultino sicure, se si prova ad installare un gioco o un homebrew da VitaShell un popup vi avvertirà della pericolosità nell’installare applicazioni con API limitate.

Per ottenere l’ultima versione dell’exploit HENkaku, basta riavviare la Playstation Vita e attraverso il browser web della console portatile collegarsi al sito ufficiale henkaku.xyz

![[Scena DS] Rilasciato ColecoDS Phoenix-Edition v9.8](https://www.biteyourconsole.net/wp-content/uploads/ColecoDS-4-238x178.jpg)

![[Scena PS3] Rilasciato Package Manager MOD per Custom Firmware Evilnat 4.91.2](https://www.biteyourconsole.net/wp-content/uploads/PackageManager-238x178.webp)

![[Scena PS Vita] Rilasciato Custom Themes Manager v4.01](https://www.biteyourconsole.net/wp-content/uploads/Themes1.jpg)

![[Scena DS] Rilasciato ColecoDS Phoenix-Edition v9.8](https://www.biteyourconsole.net/wp-content/uploads/ColecoDS-4-100x75.jpg)

![[Scena PS3] Rilasciato Package Manager MOD per Custom Firmware Evilnat 4.91.2](https://www.biteyourconsole.net/wp-content/uploads/PackageManager-100x75.webp)

![[Scena Switch] Rilasciato NXMP v0.6.2 Rev 1(Nightly Build)](https://www.biteyourconsole.net/wp-content/uploads/NXMPB-100x75.jpg)

![[Scena PS Vita] Rilasciato Noboru v0.87](https://www.biteyourconsole.net/wp-content/uploads/Noboru4-2.jpg)

![[Scena Switch] Rilasciato Minecraft: Java Edition v1.1](https://www.biteyourconsole.net/wp-content/uploads/SwitchMinecraft.jpg)

Spero esca al piu’ presto un OFFLINE come la vecchia versione che si installava e si avviava con la mail. Perche’ aggiornare i payload attraverso il codice sorgente non saprei come fare (ci fosse una guida).

esiste comunque HENkaku Android con installazione dell’exploit in locale, bisogna comunque essere connessi lo stesso via Wi-Fi con il dispositivo Android o puoi scegliere di utilizzare sempre il dispositivo Android come gateway per offrire accesso alla Rete